RETAIL

BRAND-DEDICATED SERVICES

NSI Advisor for retail offers a range of services including:

- Structured Cabling Design and Implementation

- Design and Implementation of Local Network Infrastructure (Wired and Wireless)

- Supply Access SASE in Wired / Wireless / LTE / 5G / Satellite

- Network Monitoring and Security

- Operator Management

- Second Level Retail Service Provider Support (POS, VideoWall, Click & Collect, …)

Some of Our Accomplishments

Defensive Security

Overview

Un Security Operation Center (SOC) è un centro da cui vengono forniti servizi finalizzati alla sicurezza dei sistemi informativi relativi all’azienda stessa (SOC interno) oppure rivolto a clienti esterni. NSI Advisor SRL si propone come Managed Security Service Provider (MSSP) erogando un servizio SOC in modalità Managed Security Service (MSS).

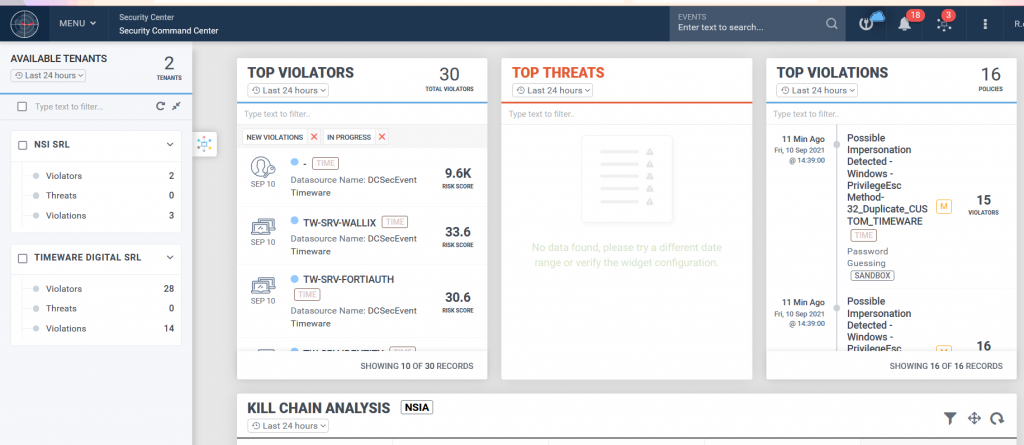

The SOC Command Center is the place where the SOC Manager resides, which governs Security Operations, while coordinating and delegating to project managers the supervision of their technical activities.

Typically a SOC is composed of

- one or more Control Room

- Open Space environments, specially designed to facilitate the work of security professionals.

Our Control Room

NSI’s SOC currently consists of a Control Room in which there are 7 workstations distributed on strategically arranged desks in order to maximize collaboration between analysts, at the same time ensuring the visibility of the data presented through the Videowalls.

The internal network of the NSI SOC

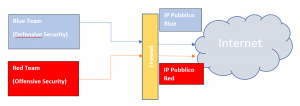

Ensuring the efficiency and effectiveness of activities within the NSI SOC is crucial for the coordination of operations between the various teams. The implementation of different Security Zones allows to realize a solid network structure in watertight compartments such that each operator acts in accordance with the principle of Least Privilege, and the network traffic coming from the technologies deployed in the field of monitoring and defense, is completely separate and recognizable from that deriving from the activities carried out by the team of Offensive Security as shown in the simplified scheme in figure:

BLUE Team

The BLUE Team (Defense) is similar to the RED Team in that it evaluates network security and identifies potential vulnerabilities. The BLUE Team is tasked with defending the infrastructure, adapting and regrouping defence mechanisms to make incident response much more effective. Like the RED Team, the BLUE Team must be aware of the same malicious tactics, techniques and procedures to build response strategies. The activity of the BLUE Team is not exclusively to manage threats and attacks; is also involved in the management and improvement of Best Practices to strengthen the entire digital security infrastructure. Using SIEM, SOAR, and NBAD or IDS technology, you can correlate events and situations, understand real threats, address them, and manage them.

Highlights

- Security checks, such as a DNS check

- Log Analysis

- Analysis of risk intelligence data

- Analysis of digital traces.

- Reverse engineering

- Test DDoS

- Develop risk scenarios

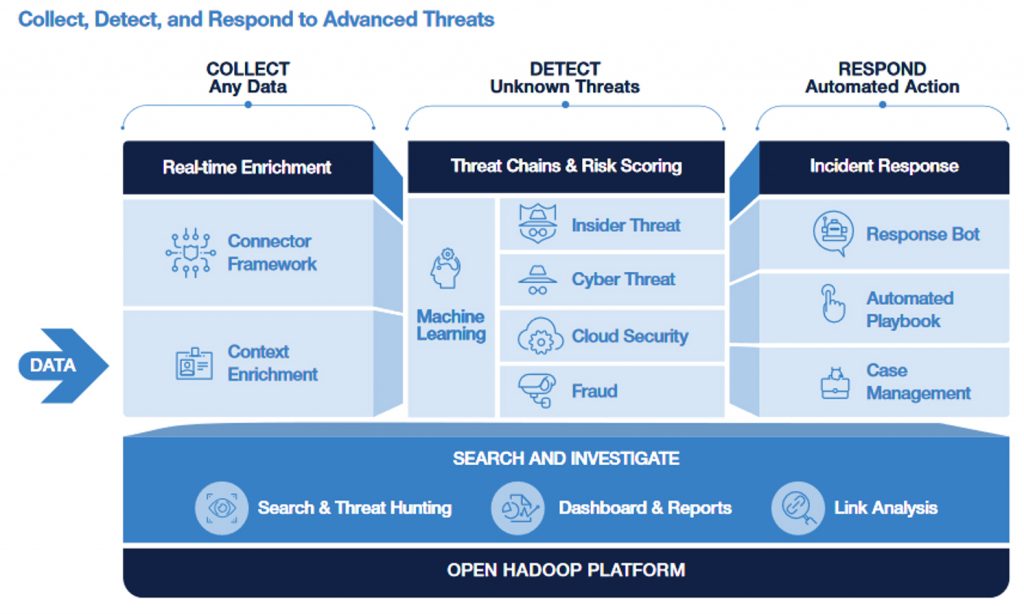

The SIEM MSSP technology

The main choice of NSI Advisor is technology-oriented

The cybersecurity landscape is becoming more complex. Hackers continue to innovate, and business technologies generate increasing amounts of data. This is making legacy security monitoring solutions obsolete as they struggle with the inability to scale and weak rule-based threat detection techniques. Based on Big Data, Securonix Next Generation SIEM combines log management, user and entity behavior analysis (UEBA) and security incident response in a comprehensive security operations platform. It collects huge volumes of real-time data, uses patented machine learning algorithms to detect advanced threats, and offers AI-based security incident response capabilities for quick resolution.

Funzionalità di Base

Alimentato da Hadoop, una piattaforma opendata massicciamente scalabile e tollerante ai guasti che ingerisce centinaia di terabyte al giorno e supporta la conservazione economica dei dati a lungo termine Un modello di dati aperto consente di mantenere una singola copia dei dati in un formato di dati aperto e renderlo disponibili su altre applicazioni, se necessario.Conservazione illimitata a lungo termine con una compressione superiore al 90%.Componenti Hadoop nativi al 100% certificati su Cloudera e Hortonworks.Il costo si basa principalmente sull’identità anziché da eventi al secondo o gigabyte, quindi i costi sono prevedibili, anche se i requisiti dei dati aumentano.

UEBA integrato con algoritmi di machine learning brevettati che rilevano accuratamente minacce avanzate e interne. • Unisci una serie di eventi nel tempo utilizzando i modelli di catene di minacce per far emergere gli eventi a rischio più elevato.Securonix viene fornito con applicazioni pronte all’uso nella forma di modelli di minacce e connettori integrati che consentono una distribuzione rapida e un rapido time-to-value.Aggiorna continuamente il contenuto del caso d’uso tramite la ThreatLibrary e lo scambio di minacce

Securonix Spotter consente una caccia alle minacce estremamente rapida grazie alla ricerca della lingua naturale.Ricerca di attori della minaccia o indicatori di compromesso semplificati con il pivot visivo disponibile su qualsiasi entità al fine di sviluppare un prezioso contesto di minaccia.I dati visualizzati possono essere salvati come dashboard o formati di dati standard esportati

Securonix Investigation Workbench consente di indagare rapidamente sugli incidenti facendo perno su entità anomale e monitorando le attività e gli eventi associati. I playbook sugli incidenti incorporati includono azioni di riparazione automatizzate configurabili per abbreviare il tempo di risposta.Le funzionalità complete di gestione degli incidenti e del flusso di lavoro consentono a più team di collaborare a un’indagine.Securonix Response Bot è un motore di raccomandazione artificiale basato sull’intelligenza che suggerisce azioni correttive basate su precedenti modelli comportamentali di analisti di livello 3.

Securonix è presente come Leaders nel Quadrante Magico di Gartner 2020 ha sede ad Addison, in Texas.

La piattaforma SIEM di Securonix è composta dai seguenti componenti: Securonix SIEM, Security Data Lake, UEBA, SOAR, NTA, Intelligence sulle minacce e app che forniscono supporto e contenuti pacchettizzati per affrontare casi d’uso specifici.

Nel 2019, Securonix è passato a un SIEM SaaS, basato su AWS, come modello di implementazione standard, e la maggior parte dei nuovi clienti lo utilizza. I clienti distribuiscono nodi di importazione remota (RIN) per la raccolta e il trasporto dei dati nel cloud. La soluzione viene offerta come abbonamento e il modello di prezzi Securonix si basa sul numero di dipendenti dei clienti.

Le funzionalità introdotte lo scorso anno includono l’architettura multi-tenant condivisa, la console di distribuzione e gestione SNYPRY EYE, un nuovo OEM, capacità di rivendita e basate sulla tecnologia per NTA e SOAR, monitoraggio di endpoint e database e monitoraggio di cloud e identità.

Organizzazioni di sicurezza mature alla ricerca di SaaS SIEM con funzionalità complete e basate sull’analisi, in grado di alimentare un SOC per il rilevamento e la risposta delle minacce attraverso casi d’uso complessi (ad esempio, minaccia interna); ambienti ibridi (ad es. multicloud); caccia alle minacce; e conformità, dovrebbe considerare Securonix SIEM.

Highlights

Strategia di prodotto: Securonix ha un forte supporto e impegno nel cloud. Il suo SIEM è cloudt nativo ed è offerto come servizio, con tre diversi modelli di inquilini (condivisi, dedicati e isolati).

Prodotto: Securonix offre analisi multistrato, con funzionalità UEBA per analisi avanzate e modellistica comportamentale sia per utenti che per entità, supporto per casi d’uso complessi e avanzati (ad es. APT, minacce interne e frodi) e mappatura degli attacchi rilevati a framework comuni, come framework MITRE ATT&CK®

Strategia di prodotto: Securonix fornisce un ampio contenuto predefinito, organizzato in pacchetti verticali (la maggior parte a un costo aggiuntivo). Include casi d’uso completi, analisi, avvisi, dashboard e persino libri di risposta.

Strategia di prodotto: L’introduzione di SNYPR-EYE offre ai gestori SIEM l’isolamento dalle tecnologie Hadoop, consentendo a coloro che dispongono di risorse sufficienti di accedere alle infrastrutture Hadoop sottostanti.

Prodotto: Securonix offre funzionalità avanzate di offuscamento, con flussi di lavoro di controllo degli accessi in base al ruolo (RBAC) e funzionalità di crittografia nativa che vanno oltre quelle fornite nativamente da AWS.

Esperienza del cliente: in base alle richieste dei clienti di Gartner, alle revisioni di Peer Insights e ai dati di riferimento del fornitore, Securonix riceve un punteggio elevato per le funzionalità di analisi e monitoraggio degli utenti.

Layout SIEM

RED Team

The RED Team (Attack) focuses on Penetration Testing and Vulnerability Assessment of different systems and their upgrade levels. It is responsible for detecting, preventing and eliminating vulnerabilities. The RED Team mimics real-world attacks that can affect a company or organization and takes all the necessary steps that attackers would use. Assuming the role of an attacker, it shows organizations what backdoors or exploitable vulnerabilities could be that pose a threat to their cyber security. The techniques used by the RED Team range from standard employee-facing phishing attempts, to social engineering, to identity substitution with the goal of gaining administrator access. Per essere veramente efficaci, le squadre rosse devono conoscere tutte le tattiche, le tecniche e le procedure che un attaccante userebbe.

Highlights

- Sicurezza Offensiva

- Hacking Etico

- Vulnerability Assessment

- Penetration Test

- Social Engineering

- Web Application Scan

- Testing

The internal network of the NSI SOC

Ensuring the efficiency and effectiveness of activities within the NSI SOC is crucial for the coordination of operations between the various teams. The implementation of different Security Zones allows to realize a solid network structure in watertight compartments such that each operator acts in accordance with the principle of Least Privilege, and the network traffic coming from the technologies deployed in the field of monitoring and defense, is completely separate and recognizable from that deriving from the activities carried out by the team of Offensive Security as shown in the simplified scheme in figure:

Metodologia

L’obiettivo del presente paragrafo è quello di descrivere nel dettaglio la metodologia in ambito ICT Security Assessment sulle attività inerenti il VA e PT su sistemi e applicazioni web raggiungibili pubblicamente attraverso internet. La metodologia utilizzata per le attività elencate, è conforme agli standard internazionali:

- OSSTMM (Open Source Security Testing Methodology Manual) di ISECOM: http://www.isecom.org

- Allo standard internazionale OWASP (Open Web Application Security Project): http://www.owasp.org

- Allo standard internazionale CEH (Certified Ethical Hacker) di EC-Council: http://www.eccouncil.org

Le fasi che compongono la metodologia applicata sono sinteticamente rappresentate nel diagramma nella figura seguente, ricalcando la cosiddetta Cyber Kill Chain, framework introdotto nel 2011 dalla Lockheed Martin (Cyber Kill Chain® | Lockheed Martin):

Le fasi principali riguardano:

- RACCOLTA DI INFORMAZIONI:

- ANALISI DELLA STRUTTURA DELLA RETE / ENUMERAZIONE DEI SERVIZI (Network Discovery /

- VULNERABILITY SCANNING:

I TEST effettuati copriranno i controlli più critici in ambito di sviluppo del codice che sinteticamente si possono riassumere in:

- Validazione dei dati:

- Autenticazione:

- Gestione della sessione:

- Autorizzazione:

- Crittografia:

- Overflow:

- Gestione degli errori:

- Configurazioni della sicurezza:

- SFRUTTAMENTO DELLE VULNERABILITA’ & VALUTAZIONE DEL POSSIBILE DANNO

- STESURA REPORT:

Gli strumenti operativi

Alcuni tra gli strumenti utilizzati sono ad esempio:

- Kali-Linux,

- Comuni browser web, Network registrars, Google, Google Dorks (sintassi avanzata di Google allo scopo di generare specifiche query allo scopo di ottimizzare le attività di ricerca), Newsgroup, altri motori di ricerca e database disponibili su Internet sono fonti ricchissime di informazioni.

- DNS: dnswalk, dig, dnsmap, ecc.; servizi assimilabili a DNS ricercabili via web, come Netcraft, whois.sc, ecc.

- SNMP: snmpwalk, snmpprobe, altri scanner snmp.

- Discovery: probe Public Domain di vario tipo (port scanning e service mapping: nmap; scanline; hping; web server fingerprinting: httpprint, tool di fingerprinting AJAX, ASP; VPN: ikescan).

- Sniffer: sniffer Public Domain (tra cui Wireshark), Cain&Abel, Ettercap, FS-NyarL, ecc.

- Password: Crack, l0phtCrack, hydra, John the Ripper, Cain&Abel, Orabf, ecc.

- Vulnerability Scanner: Acunetix, Nessus, OpenVas, Nexpose, nikto, Qualys, Rational App Scan.

- DBMS Scanner : sqlmap, Scuba, tool specializzati per Oracle, MS SQL Server,

- Strumenti per interagire con servizi web: proxy web (Paros – Zap Proxy, Web Scarab, BurpSuite) e browser plugin specializzati (Firebug, proxy).

- Strumenti per interagire con applicazioni non-web (Interactive TCP Relay, netcat.

- Strumenti per simulare interazioni arbitrariamente complesse con applicazioni: elza; eventuale sviluppo di software ad hoc, ad es. per sfruttamento di vulnerabilità che richiedono interazioni ripetute (Perl, Java, Bash, Python ecc.)

La Tecnologia Qualys

Prevalentemente l’attività di VA viene delegata alla soluzione Qualys Cloud Platform che è una piattaforma di soluzioni integrate che offre servizi in SaaS orientati all’Offensive Security erogata da NSI Advisor in modalità MSSP. Nello specifico consente alle aziende di ottenere una deep visibility sui propri asset, per incrementare il livello di sicurezza della rete e delle applicazioni web, al fine di ottenere il massimo livello di protezione dalle minacce e di compliance, attraverso un continuous monitoring consentendo una valutazione continua ed efficiente della security posture di un’azienda.

Tecnhology

We prefer to deliver Cloud Based Solutions in MSSP Monthly Fee Mode (OPEX) if requested by the customer some of these technologies can be delivered at the customer in OPEX or CAPEX mode .

Cloud Based technology that allows the installation at the customer’s premises of advanced firewall machines equipped with the best Cisco security technology, simplified in management; You can increase the level of security by integrating the Cisco Umbrella solutions that secure the…

The state of the art in Cyber Security, a complete offer from the physical firewall to the vistual firewall, from cloud security to SOAR technology, the best Security solution on the market today in IT and OT .

The best EDR on the market delivered in MSSP mode by NSI Advisor and managed by our SOC

European development PAM technology capable of managing privileged access in IT and OT in simple or very complex environments, technology used by some European law enforcement, NSI was the first partner to bring this technology to Italy with the maximum ….

Microsoft has launched with Azure an integrated suite of security solutions, from EDR to PIM to DLP, simple to activate but complex to manage and maintain, the integrated SIEM Sentinel helps in the aggregation of information.

Latest generation SIEM with integrated user behavioral management, based on native AWS services and bigdata technology Hadoop allows to deliver a service from virtually unlimited resources. NSI Advisor delivers this solution in MSSP mode.

Vulnerability Assessment platform delivered in MSSP mode is the basis for providing state-of-the-art analysis services to assess a full of targeted evolution.

Threat Resiliancy Assessment

Lo scopo dell’attività di assessment promossa da NSI Advisor definita “Threat Resiliancy Assessment” è quello di comprendere la reazione, e gli eventuali tempi di ripristino della continuità aziendale a posteriori di un eventuale attacco Malware e in modo più specifico di tipo Ransomware.

Possiamo suddividere un attacco informatico in due tipologie distinte: “Attacco a Strascico” o “Attacco Mirato”; un eventuale “attacco a strascico” non necessariamente esclude un secondo “attacco mirato”

– Attacco a Strascico

Possiamo semplicemente definire un attacco a strascico una azione perpetrata a destinatari ignoti che ne subiscono le eventuali conseguenze senza che l’attaccante sia consapevoli di chi ha attaccato; queste azioni sono molto comuni, vengono sfruttate vulnerabilità note e soprattutto comportamenti “compulsivi” al click.

Click to … ( un sito web, un documento, una mail ) ogni click scatena un evento sul computer dell’attaccato, questa evento si traduce in una azione tipicamente malevola come ad esempio la crittografia dei documenti trovati nel computer o in rete con azioni semplici ma fulminee.

Un eventuale crittografia dei documenti aziendali può essere un danno importante nel caso in cui l’azienda non sia dotata di strumenti e politiche adeguate al ripristino dei documenti originali.

Un’altra tipologia di attacco a strascico può generare una semplice raccolta di informazioni senza nessun tipo di conseguenza diretta, l’attaccato clicca, l’evento non scatena apparentemente alcuna azione, in realtà in modo silente raccoglie informazioni chiave ai fini più svariati.

– Attacco Mirato

L’attacco mirato è molto più pericoloso dell’attacco a strascico, tipicamente viene perpetrato a fini estorsivi o di danneggiamento della vittima.

Di norma vengono utilizzate tecniche definite “Zero Day” cioè malware scritti ad-hoc per l’attacco in modo che i sistemi di sicurezza di media non siano in grado di riconoscerli.

AI fini di portare a termine un attacco mirato, di norma l’attaccante svolge in prima battuta un’azione di “ricognizione” per poi effettuare ulteriore azione per raggiungere lo scopo; maggiori dettagli in merito al modello tipico di una “Cyber Kill Chain” https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html.

L’obiettivo principale di questa attività è quindi basato sul definire i contorni relativi al danno apportato all’infrastruttura, in caso di un attacco a strascico o mirato, quale possa essere l’eventuale impatto sulla continuità aziendale e l’eventuale l’effort del reparto ICT e/o eventuali outsourcer per garantirne un ripristino in linea con i tempi e le aspettative del management e degli standard di riferimento.

– RPO

Il Recovery Point Objective (RPO) è uno dei parametri usati nell’ambito delle politiche di disaster recovery per descrivere la tolleranza ai guasti di un sistema informatico. Esso rappresenta la quantità di dati prodotti ma non ancora sincronizzati, in caso di incidente o disastro, su un archivio (storage o file) di sicurezza. Indica quindi il massimo tempo che deve intercorrere tra la generazione di un’informazione e la sua messa in sicurezza (ad esempio attraverso backup) e, conseguentemente, fornisce la misura della massima quantità di dati che il sistema potrebbe perdere a causa di guasto improvviso.

In informatica, la quantità di informazioni archiviate, da sottoporre a copia di sicurezza o da recuperare, è tipicamente espressa in unità di tempo: secondi, minuti, ore o giorni di produzione di dati (indipendentemente dal volume di dati espresso in byte). In alcuni casi l’RPO si riferisce esplicitamente al dato contenuto nella RAM o nella cache temporanea: in pratica quello elaborato ma non ancora copiato su alcun archivio. Se non specificato, per archivio di sincronizzazione s’intende quello di backup rispetto a quello principale predefinito (pertanto l’RPO si riferisce all’incidente occorso al sistema di archiviazione principale, quello immediatamente connesso alla produzione delle informazioni).

Al diminuire dell’RPO desiderato/specificato si rendono necessarie politiche di sicurezza sempre più stringenti e dispendiose, che possono andare dal salvataggio dei dati su supporti ridondanti tolleranti ai guasti fino alla loro pressoché immediata replicazione su un sistema informatico secondario d’emergenza (soluzione in grado di garantire, in linea teorica, valori di RPO prossimi allo zero).

– RTO

Il Recovery Time Objective (RTO) è il tempo necessario per il pieno recupero dell’operatività di un sistema o di un processo organizzativo in un sistema di analisi Business Critical System (ad esempio implementazioni di politiche di Disaster recovery nei Sistemi Informativi).

È in pratica la massima durata, prevista o tollerata, del downtime occorso. Nel calcolo del RTO deve essere compreso anche il tempo, successivo all’esecuzione del recupero-mediante il job di backup prescelto-di verifica di idoneità del sistema/informazione ripristinati: in pratica, l’utente o il servizio devono accedere al recuperato prontamente e pienamente, senza altre attese o buchi.

Aspetto di primaria importanza riveste il fatto che il valore di RTO sia definito, conosciuto e verificato, tenendo presente che se un downtime lungo danneggia la possibilità di fruire del servizio più di uno breve, il danno maggiore deriva dall’inconsapevolezza di quanto possa essere il tempo previsto per il ripristino dei servizi danneggiati.

VULNERABILITY ASSESSMENT

Al fine di valutare il grado di resilienza ad un eventuale attacco malware (Malware Resiliency) come prima attività, tramite il tool di VA di Qualys abbiamo potuto definire il perimetro dell’azienda, la risultanza è di aiuto per avere un quadro completo.

A tal proposito è stato posto l’accento sui seguenti aspetti:

- Vulnerabilità qualificate come Severe

- Vulnerabilità relative a problematiche di misconfigurazione

- Vulnerabilità relative a protocolli deprecati

- Vulnerabilità legata a software in EOL

- Vulnerabilità legata a mancati aggiornamenti dei sistemi coinvolti

Il motivo della scelta deriva principalmente dalle possibilità di manovra che un eventuale attaccante ha in riferimento all’infrastruttura in oggetto. In particolare, si considerino i seguenti scenari:

- Remote Code Execution

- Local File Inclusion

- Brute Force

- Deployamento di payload malevolo, tra cui backdoor

- XSS (Cross-Site Scripting)

Accanto al presente documento, insieme alla reportistica completa risultato delle scansioni effettuate, alleghiamo ulteriori documenti costituiti da grafici dettagliati esplicativi che sintetizzano il quadro finale.

Le informazioni aggiuntive hanno lo scopo di facilitare le attività di remediation fornendo dettagli sostanziali sugli asset coinvolti; pertanto, raccomandiamo di prenderne visione prima di consultare il report tecnico finale.

SELF ASSESSMENT

Per ottenere un quadro complessivo rispetto all’obiettivo del progetto, viene inoltre richiesta la compilazione di un documento di “Self Assessment” che ha lo scopo di erogare un risultato ottenuto tramite la media ponderata delle risposte in grado di generare uno scoring utile a comprendere quali siano i maggiori rischi rispetto ad eventuali interventi di minore impatto.

Un breve estratto del documento

Un breve estratto del risultato del documento

Scoring